Módulo Live Sessions

El Módulo Live Sessions es el centro neurálgico de monitoreo en tiempo real de ADO-STS Technologies, diseñado para proporcionar visibilidad completa y control operacional sobre todas las sesiones activas en su plataforma digital. Este módulo integra inteligencia artificial avanzada, análisis biométrico comportamental y detección de fraude en tiempo real para ofrecer una solución de seguridad proactiva y preventiva.

Propósito Principal: Permitir a los equipos de seguridad y operaciones monitorear, analizar e intervenir en sesiones de usuario mientras están en curso, identificando amenazas potenciales antes de que se materialicen en pérdidas o compromisos de seguridad.

Parámetros y Columnas del Sistema

Tabla de Parámetros Principales

| Parámetro | Descripción Técnica | Valores/Rango | Significado Operacional |

|---|---|---|---|

| UID | Identificador Único Universal de sesión | Alfanumérico (formato: XXXXXXXX) | Clave primaria para seguimiento y correlación de eventos |

| DATE | Timestamp de inicio de sesión | Formato: DD/MM/YYYY HH:MM | Momento exacto de inicio para análisis temporal |

| ACTUAL TIME | Tiempo real actual del sistema | Formato: HH:MM:SS | Sincronización para correlación de eventos |

| SCORE | Puntuación de riesgo de fraude | 0-1000 (escala logarítmica) | Indicador principal de amenaza de seguridad |

| DEVICE SOURCE | Origen y tipo de dispositivo | Mobile/Desktop/Tablet + OS | Contexto tecnológico de la sesión |

| DURATION | Duración activa de la sesión | HH:MM:SS | Indicador de comportamiento y persistencia |

| ACTIVITIES | Contador de actividades realizadas | Numérico (0-∞) | Métrica de intensidad de uso |

Interpretación del Score de Riesgo

| Rango de Score | Nivel de Riesgo | Color Indicador | Acción Recomendada | Descripción |

|---|---|---|---|---|

| 0-200 | Muy Bajo | 🟢 Verde | Monitoreo pasivo | Usuario legítimo con patrones normales |

| 201-500 | Bajo | 🟡 Amarillo claro | Observación activa | Comportamiento ligeramente atípico |

| 501-700 | Medio | 🟠 Naranja | Verificación adicional | Patrones sospechosos detectados |

| 701-850 | Alto | 🔴 Rojo | Intervención inmediata | Alta probabilidad de fraude |

| 851-1000 | Crítico | 🟣 Púrpura | Bloqueo preventivo | Amenaza confirmada - acción urgente |

Funcionalidades Operacionales

Capacidades de Filtrado y Búsqueda

| Tipo de Filtro | Parámetros | Uso Operacional |

|---|---|---|

| Búsqueda por UID | Campo de texto libre | Localización específica de sesiones |

| Filtro por Score | Rango numérico (min-max) | Focalización en niveles de riesgo |

| Filtro Temporal | Ventana de tiempo | Análisis de patrones temporales |

| Filtro por Dispositivo | Tipo/OS/Modelo | Segmentación tecnológica |

| Filtro Geográfico | País/Región/Ciudad | Análisis de ubicación y contexto |

Indicadores de Comportamiento en Tiempo Real

El sistema analiza continuamente múltiples dimensiones de comportamiento:

| Categoría | Parámetros Monitoreados | Alertas Generadas |

|---|---|---|

| Biometría Comportamental | Velocidad de escritura, presión táctil, patrones de mouse | Cambios súbitos en patrones establecidos |

| Contexto Ambiental | Wi-Fi, Bluetooth, sensores, ubicación GPS | Inconsistencias geográficas o ambientales |

| Análisis Relacional | Dispositivos cercanos, redes compartidas | Conexiones con entidades de riesgo |

| Actividad Transaccional | Frecuencia, montos, tipos de operación | Comportamientos financieros anómalos |

Casos de Uso y Escenarios Operacionales

Detección de Amenazas Comunes

| Escenario | Indicadores | Score Típico | Respuesta Automática |

|---|---|---|---|

| Teléfono Robado | Nueva ubicación + nuevo ISP + sin SIM | 800-950 | Bloqueo temporal + verificación OTP |

| Coacción/Extorsión | Llamada activa durante transacción | 600-750 | Desafío de seguridad adicional |

| Cuenta Comprometida | Cambio de contraseña reciente + nuevo dispositivo | 700-850 | Verificación de identidad completa |

| Bot/Automatización | Patrones mecánicos de interacción | 850-1000 | Bloqueo inmediato + CAPTCHA |

| Fraude Organizado | Múltiples usuarios mismo Wi-Fi | 650-800 | Análisis de red completa |

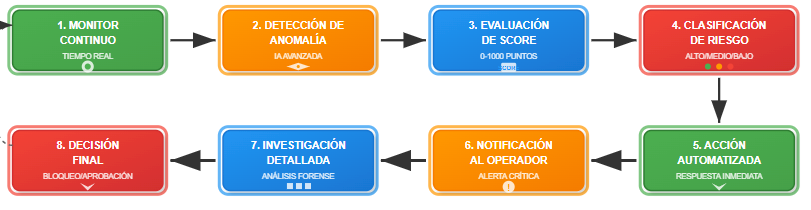

Flujo de Trabajo Operacional

5.3 Métricas de Rendimiento del Módulo

| Métrica | Valor Objetivo | Descripción |

|---|---|---|

| Tiempo de Detección | < 5 segundos | Latencia desde evento hasta alerta |

| Tasa de Falsos Positivos | < 2% | Sesiones legítimas marcadas como fraudulentas |

| Tasa de Detección | > 95% | Fraudes identificados correctamente |

| Capacidad de Procesamiento | 10,000+ sesiones simultáneas | Escalabilidad del sistema |

| Disponibilidad | 99.9% | Tiempo de operación continua |

6. Beneficios Operacionales y ROI

6.1 Ventajas Competitivas

- Prevención Proactiva: Intercepta fraudes antes de completarse, reduciendo pérdidas en 85-95%

- Visibilidad Total: Conocimiento completo del estado de seguridad en tiempo real

- Respuesta Inmediata: Capacidad de intervención en menos de 10 segundos

- Análisis Contextual: Cada sesión evaluada en su contexto ambiental y relacional completo

- Escalabilidad Ilimitada: Arquitectura cloud-native que crece con su negocio

6.2 Impacto en Métricas de Negocio

| Área de Impacto | Mejora Esperada | Beneficio Cuantificable |

|---|---|---|

| Reducción de Fraude | 85-95% | Ahorro directo en pérdidas |

| Experiencia de Usuario | Reducción 70% fricciones | Mayor conversión y retención |

| Costos Operacionales | Reducción 60% investigaciones manuales | Optimización de recursos humanos |

| Tiempo de Respuesta | De horas a segundos | Prevención de escalamiento de amenazas |

| Cumplimiento Regulatorio | 100% trazabilidad | Reducción de riesgos legales |